Mettre en place un VPN avec Wireguard

Les VPN ont le vent en poupe depuis quelques temps. Rares sont les vidéastes qui n'auront pas fait l'éloge de services comme NordVPN. Cependant, avant de permettre de visualiser le contenu US de Netflix, un VPN permet de créer un réseau entre plusieurs machines au travers d'autres réseaux comme Internet. Ainsi, quand des machines sont connectées au même réseau VPN, elles peuvent communiquer de la même façon que dans un réseau local. C'est donc très intéressant lorsque l'ont souhaites isoler une application d'internet en la rendant tout de même accessible dans ce réseau isolé.

Il existe tout un tas de solutions pour réaliser son VPN. La plus connue est certainement OpenVPN mais je lui préfère Wireguard pour sa très grande simplicité d'installation.

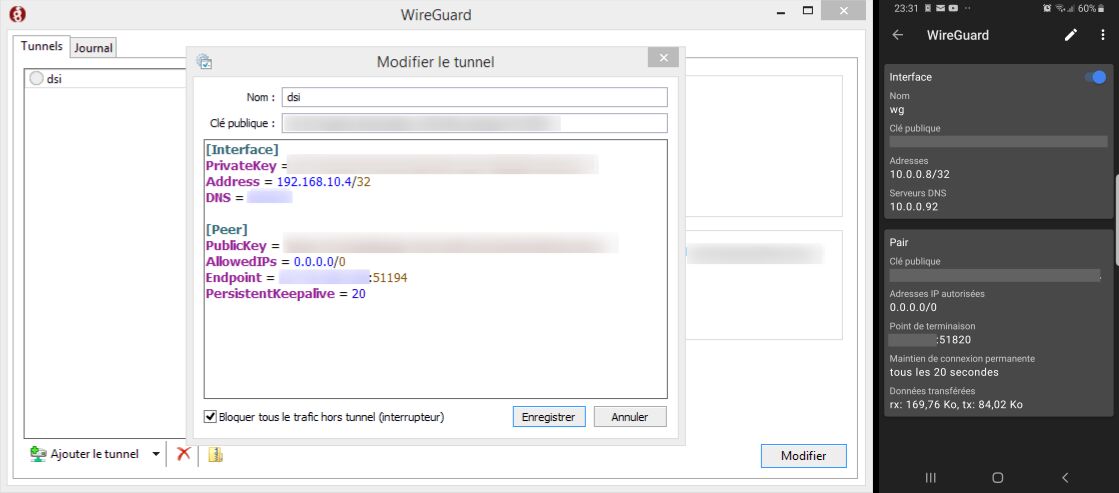

Dans mon cas d'usage, j'ai un serveur Wireguard sous Debian et des clients qui tournent principalement sur Debian mais aussi Windows et Android.

Sous Debian 10, il est nécessaire d'utiliser les dépots backports pour insaller Wireguard.

echo "deb http://deb.debian.org/debian buster-backports main contrib non-free" \\

| sudo tee /etc/apt/sources.list.d/buster-backports.list

Une fois le dépot ajouté, il suffit de mettre à jour la liste des paquets et d'installer Wireguard.

sudo apt update && sudo apt install wireguard

Sur d'autres distributions, il faudra installer wireguard-tools mais je vous laisse vous référer à la page d'installation pour plus d'informations.

En complément de Wireguard, je vous invite à installer iptables et resolvconf sur le serveur 1 et uniquement resolvconf sur vos clients 1 linux. iptables va permettre de realiser le routage des paquets tandis que resolvconf va permettre de gérer les DNS via la connexion VPN.

Une fois l'installation terminée, on va générer un couple de clés sur le serveur.

cd /etc/wireguard

umask 077

wg genkey | tee privateKey | wg pubkey > publicKey

Suite à ces commandes, 2 nouveaux fichiers ont été générés : privateKey contient la clé privée et publicKey contient la clé publique. Il faudra conserver la clé privée secrète tandis que la clé publique va permettre d'identifier le serveur auprès des clients. Son contenu sera donc partagé sur d'autres machines. Vous pouvez réaliser la même opération sur vos machines clientes qui seront elles aussi identifiées avec leur clé publique. Les interfaces graphiques de Wireguard réaliseront la générations des clés automatiquement. Bien sur, vous pouvez créer autant de clés que vous le désirez. Je recommande de créer un couple de clé par serveur VPN.

Nous allons ensuite générer le fichier /etc/wireguard/wg0.conf où wg0 désigne le nom de l'interface réseau qui sera créée par wireguard. Selon vos besoins, vous pourrez en ajouter autant que vous le désirez.

[Interface]

Address = 10.0.0.1/24

SaveConfig = false

PostUp = sysctl -w net.ipv4.ip_forward=1; iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -s 10.0.0.1/24 -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -s 10.0.0.1/24 -o eth0 -j MASQUERADE

ListenPort = 51820

PrivateKey = clé_privée_du_serveur

Dans cette configuration, je définie la page IP du réseau (10.0.0.1/24) et l'IP du serveur (10.0.0.1). Veillez à modifier le nom de l'interface connectée à Internet (ici eth0). Insérer également le contenu de la clé privée à la dernière ligne. SaveConfig à false indique que le fichier pourra être modifié pendant que le serveur est lancé. Enfin, on indique que le serveur écoute sur le port 51820.

Vous pourrez répéter cette opération sur vos client mais vous devrez omettre les lignes avec PostUp, PostDown et ListenPort. Vous devrez également changer Address en incrémentant l'ip et en fixant la page à 32 (exemple : 10.0.0.2/32, 10.0.0.3/32, etc.).

Enfin, il faudra renseigner la liste des clients du réseau VPN en utilisant leur clé publique et l'adresse IP qu'ils auront configurée.

[Interface]

...

[Peer]

PublicKey = clé_publique_du_client_1

AllowedIPs = 10.0.0.2/32

[Peer]

PublicKey = clé_publique_du_client_2

AllowedIPs = 10.0.0.3/32

Coté client, il faudra renseigner le serveur :

[Interface]

...

[Peer]

PublicKey = clé_publique_du_server

AllowedIPs = 10.0.0.0/24

Endpoint = ip.du.serveur.vpn:51820

PersistentKeepalive = 20

Dans cet exemple, j'ai définie que seuls les paquets à destination du réseau VPN seront routés dans le VPN : AllowedIPs = 10.0.0.0/24. Si vous voulez router tout votre traffic, saisissez AllowedIPs = 0.0.0.0/0 2. Pour ajouter plusieurs plages, il suffit de les séparer par des virgules.

Dans le bloc [Interface] des clients, vous avez la possibilté d'ajouter une propriété DNS afin de paramétrer un ou plusieurs serveurs DNS. Les serveurs DNS devront être accessibles par le serveur VPN ou le client selon le paramétrage de AllowedIPs. Attention, les DNS seront paramétrés comme des DNS classiques et ils seront sollicités pour résoudre tous les noms.

Une fois les configuration effectuée, vous pourrez démarrer ou arrêter la connexion VPN avec sudo wg-quick up wg0 et wg-quick down wg0 sur le serveur et sur les clients. Vous pourrez monitorer les connexions avec la commande sudo wg.

-

Techniquement, chaque pair (ou peer) est à la fois client et serveur. Quand je parle de "serveur", je fais référence à la machine qui va jouer le rôle de routeur pour les différents pairs du VPN. Techniquement, un pair peut s'interconnecter à autant d'autres pairs qui lui est possible de joindre (cf la doc officielle et la doc Archlinux). ↩︎ ↩︎

-

Que ce soit sur un "serveur" ou un "client",

AllowedIPsindique pour quelle(s) plage(s) IP le pair sera emprunté pour router les paquets. Sur le serveur, on souhaite que chaque pair reçoivent exclusement les paquets qui leur sont destinés (IP du pair/32) tandis que sur le client, 2 cas d'usages classiques seront généralement retenus : soit on utilise le serveur pour router que le traffic du réseau VPN (10.0.0.0/24) soit on veut que le serveur serve de proxy et tout le traffic réseau passera par lui (0.0.0.0/0). ↩︎